Dans un monde où la gestion des identités numériques devient un enjeu central pour la sécurité et la fluidité des opérations, le terme IDP apparaît de plus en plus fréquemment dans les projets qui visent à renforcer la gouvernance des accès en entreprise. Derrière cet acronyme se cache une composante clé des systèmes informatiques modernes, assurant la centralisation et l’authentification des identités des utilisateurs à travers un ensemble d’applications et de services. À l’heure où l’automatisation et l’intelligence artificielle s’insèrent dans les processus métier B2B, comprendre la signification d’un IDP, son fonctionnement précis ainsi que ses principales applications dans la sécurisation et la simplification des accès est devenu indispensable.

Les organisations font face à des défis croissants : multiplier les applications distribuées dans le cloud, gérer des identités sur des environnements hybrides, et assurer une expérience utilisateur optimale tout en respectant les exigences strictes de confidentialité et de conformité. Dans ce contexte, les IDP ne sont pas des technologies abstraites, mais des leviers opérationnels qui permettent d’orchestrer la gestion des accès et des identités de manière unifiée. Leur rôle dépasse largement la simple authentification, intégrant des protocoles d’authentification modernes comme le single sign-on (SSO) et l’authentification multifactorielle (MFA), tout en offrant une base robuste pour piloter la gouvernance et le contrôle des accès en cohérence avec les objectifs métiers et les risques sécuritaires.

Dans les environnements B2B, adopter un fournisseur d’identité adapté permet non seulement de réduire les incidents de sécurité liés à une mauvaise gestion des identités, mais aussi d’augmenter la productivité des équipes en limitant les interruptions liées aux processus manuels. Ce focus sur les bénéfices pratiques et les mises en œuvre concrètes d’un IDP invite à découvrir comment cette technologie s’incarne aujourd’hui dans les entreprises, son impact sur les processus métier, et les possibilités qu’elle ouvre pour l’automatisation intelligente des accès et l’orchestration des services.

- Un IDP sert de source unique et centralisée pour la gestion des identités numériques, garantissant un accès sécurisé et contrôlé aux ressources de l’entreprise.

- Il facilite l’intégration de mécanismes d’authentification avancés, notamment le single sign-on, améliorant l’expérience utilisateur tout en renforçant la sécurité informatique.

- Les modes de fonctionnement d’un fournisseur d’identité évoluent avec les protocoles d’authentification et l’émergence des infrastructures cloud, nécessitant une adaptation continue des systèmes.

- Les Internal Developer Platforms (IDP) illustrent l’extension de ce concept vers l’orchestration et l’automatisation des environnements de développement, avec de fortes implications en termes de standardisation et d’agilité.

- La mise en place d’un IDP agit comme un levier stratégique pour maîtriser la gouvernance des accès, réduire les coûts opérationnels associés aux tickets de support, et accélérer la productivité des équipes techniques.

Gagnez du temps en lisant notre sommaire :

Idp signification : décryptage du rôle fondamental d’un fournisseur d’identité dans l’entreprise

La notion de fournisseur d’identité (IDP pour Identity Provider) recouvre un rôle précis et fondamental dans la gestion des identités numériques. Essentiellement, un IDP est un service qui crée, stocke, gère et authentifie les identités numériques des utilisateurs. Dans une entreprise, cette fonction garantit que chaque utilisateur dispose des droits appropriés pour accéder aux ressources informatiques, qu’il s’agisse d’applications SaaS, de serveurs internes ou d’outils métiers divers.

Chaque enregistrement dans un IDP contient des informations d’identification qui sont communiquées aux services informatiques via différents protocoles d’authentification, assurant ainsi la vérification de la validité de l’identité. Auparavant, ce rôle était principalement assuré par des annuaires traditionnels tels que Microsoft Active Directory ou OpenLDAP, lesquels communiquaient majoritairement via le protocole LDAP. Cette approche simple fonctionnait bien tant que l’écosystème IT restait homogène et principalement sur site. Or, l’émergence du cloud, des applications web et de systèmes d’exploitation divers comme macOS a complexifié cet environnement en multipliant les protocoles à gérer.

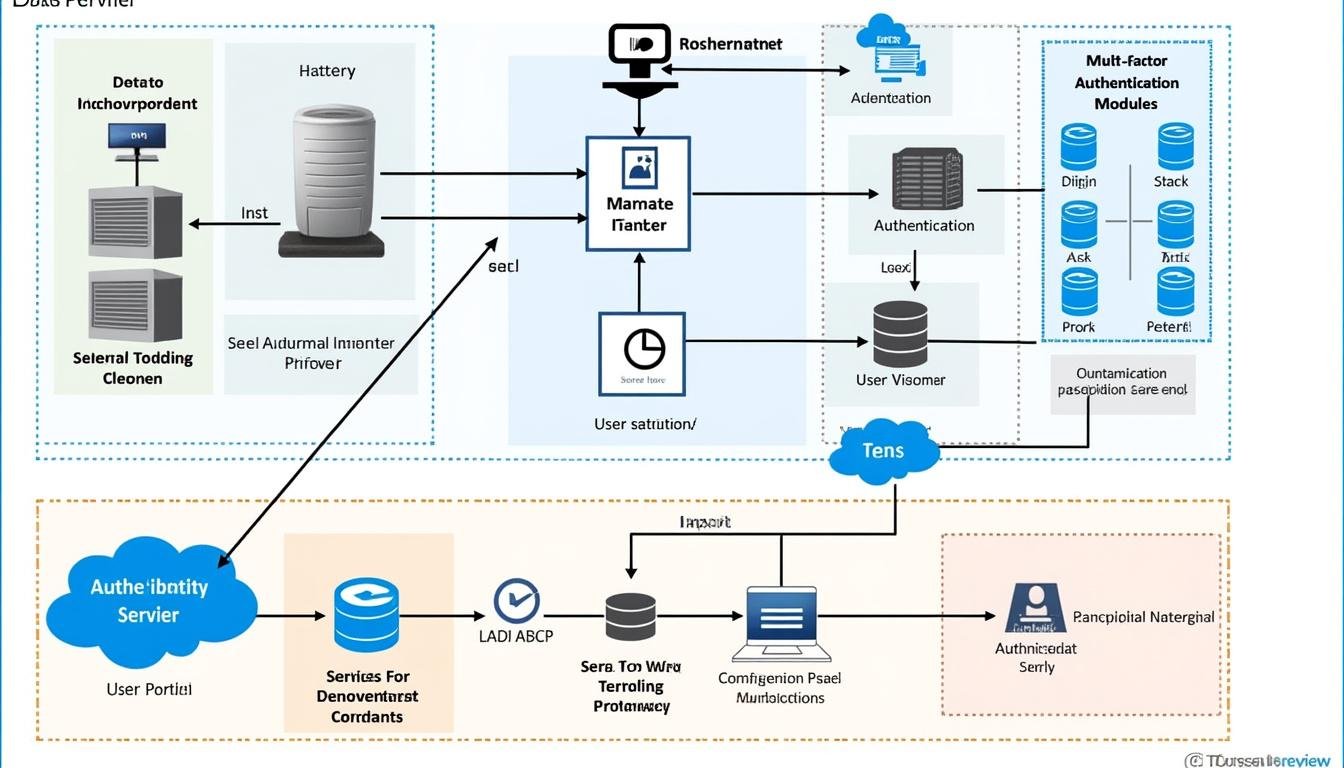

Un IDP moderne doit être capable de s’adapter pour intégrer des protocoles et standards variés, tels que SAML, OAuth, OpenID Connect, ou encore des mécanismes spécifiques comme RADIUS pour certains équipements réseau. Cette capacité permet à un fournisseur d’identité d’agir comme un couloir sécurisé et un pont fiable entre les utilisateurs et les applications, indépendamment de leur localisation ou technologie sous-jacente. Cette fonction centrale explique pourquoi le fournisseur d’identité est souvent considéré comme le « cerveau » de l’infrastructure de gestion des identités, un véritable système nerveux où s’oriente la sécurité informatique.

Ce pilotage centralisé favorise une plus grande maîtrise des accès, ce qui est crucial pour des processus métier B2B, où les enjeux de confidentialité, d’intégrité des données et de conformité réglementaire (comme dans le cadre du RGPD) sont majeurs. Ainsi, comprendre la signification de l’IDP dans le contexte opérationnel dépasse largement la simple notion technique : il s’agit d’aligner la stratégie d’authentification avec les objectifs globaux de sécurité et d’efficacité des organisations.

Applications principales d’un IDP : de l’authentification à la gouvernance des accès

Un fournisseur d’identité est au cœur d’un ensemble cohérent d’applications qui visent à faciliter la gestion des identités et à sécuriser les accès dans un monde multi-dispositifs et cloud. Parmi ses usages principaux, l’authentification est bien sûr la fonction première. Qu’il s’agisse d’un accès par mot de passe unique, ou de mécanismes avancés tels que le single sign-on (SSO) ou l’authentification multifactorielle, l’IDP s’assure que l’utilisateur est bien celui qu’il prétend être avant d’autoriser l’accès.

Le SSO, en particulier, est un cas d’usage incontournable : il améliore la productivité en évitant aux utilisateurs de se reconnecter à chaque application, tout en gardant un contrôle centralisé des identités. Grâce à lui, les équipes peuvent accéder à un large éventail de services avec un seul jeu d’identifiants, réduisant le risque de perte ou d’usurpation.

Au-delà de l’authentification, l’IDP structure la gestion des accès. Cela signifie qu’il détermine à quelles ressources un utilisateur a droit, en fonction des rôles, groupes ou attributs associés à son identité. Cet aspect est crucial pour éviter les accès non autorisés et gérer efficacement les droits dans des environnements multi-applications. Il participe également à la traçabilité et à l’audit des connexions, indispensable pour respecter les normes de conformité et les exigences réglementaires.

Un IDP moderne supporte aussi la confidentialité et les principes de sécurité informatique par la segmentation des données et la limitation des accès en fonction des politiques internes. La complexité apparente de ces mécanismes cache une vraie valeur opérationnelle : en consolidant ces fonctions dans un fournisseur d’identité unifié, les équipes IT peuvent automatiser les workflows de vérification et de renouvellement d’accès, éliminant les tâches manuelles sujettes à erreurs.

Cette centralisation favorise une meilleure orchestration des systèmes, limitant les incompatibilités et rendant possible une réponse rapide face aux incidents de sécurité, en verrouillant ou modifiant les droits d’accès à distance et en temps réel.

Les cas concrets d’utilisation des applications d’IDP en entreprise

Pour illustrer ces bénéfices, plusieurs cas d’usage précis peuvent être identifiés :

- Authentification sécurisée des utilisateurs mobiles : Avec la montée du télétravail en 2026, un IDP permet d’assurer un accès fiable via des protocoles compatibles avec les appareils mobiles, tablets et ordinateurs, garantissant la cohérence des droits d’accès.

- Gestion des accès dans un environnement multi-cloud : Les entreprises utilisant plusieurs fournisseurs cloud peuvent uniformiser leurs politiques d’authentification et appliquer les mêmes règles à travers toutes leurs ressources.

- Intégration avec les outils de gestion des identités externes : Via des fédérations d’identité, un IDP peut harmoniser la collaboration inter-entreprises, en particulier dans les relations B2B, sans compromettre la sécurité.

- Automatisation des permissions pour équipes projets : Des workflows automatisés viennent accélérer la création et la suppression des accès aux ressources liées à un projet, selon les cycles de vie définis.

À cet égard, la plateforme JumpCloud illustre parfaitement la flexibilité attendue d’un fournisseur d’identité moderne, capable d’adresser aussi bien Windows, macOS et Linux, sur place ou dans le cloud, tout en supportant une multitude de protocoles d’authentification. Cette capacité à standardiser et à centraliser est la clé d’une robustesse accrue des infrastructures numériques d’entreprise.

Internal Developer Platforms (IDP) : prolongement stratégique de la gestion des identités dans l’automatisation du développement

Au-delà du rôle classique de fournisseur d’identité dans la gestion des accès, le sigle IDP trouve une autre résonance fondamentale dans le monde de l’ingénierie logicielle : les Internal Developer Platforms. Là, l’IDP désigne une plateforme interne qui simplifie, standardise et automatise le développement, le déploiement et le monitoring des applications.

Cette évolution répond à un besoin crucial des équipes IT : la maîtrise des environnements, l’industrialisation des processus et la réduction de la dépendance aux départements opérationnels via le self-service. En 2026, selon des études de référence, 80 % des organisations d’ingénierie auront constitué une équipe dédiée au platform engineering, avec pour objectif de mettre en place un IDP.

Les IDP transforment radicalement la manière dont le développement de logiciels s’intègre aux infrastructures cloud et on-premise. Elles orchestrent des outils de gestion des configurations, des pipelines CI/CD, des registres d’images et des portails développeur. Cette transversalité garantit aux développeurs un accès fluide à tout ce dont ils ont besoin, tout en offrant un contrôle strict et automatisé des déploiements.

Cette capacité n’est pas l’apanage des grandes entreprises : les PME et scale-ups peuvent profiter d’implémentations progressives et adaptées à leurs contraintes. Un IDP bien conçue amène une meilleure sécurité, réduit les tickets de maintenance et accélère la livraison des fonctionnalités métier par l’automatisation et la standardisation des workflows.

L’implémentation pratique passe souvent par des solutions containers (comme Kubernetes), les gitops, et la mise en place d’un portail central pour le self-service des développeurs. Cette démarche s’inscrit en parfaite cohérence avec la gouvernance des accès pilotée par le fournisseur d’identité, créant un écosystème informatique cohérent.

Architecturer et piloter un IDP : recommandations pratiques pour accompagner la transformation digitale

Pour exploiter pleinement le potentiel d’un fournisseur d’identité ou d’une Internal Developer Platform, il est impératif d’adopter une architecture pensée et un pilotage rigoureux. Le processus débute par l’analyse des besoins métier, en quête d’équilibre entre sécurité, simplicité d’usage et flexibilité opérationnelle. L’idéal repose sur une organisation modulaire, où chaque composant (annuaire, protocoles d’accès, workflows d’automatisation) s’articule dans une logique intégrée.

Passer d’un système traditionnel à un IDP moderne peut s’échelonner en plusieurs étapes :

- Identification des ressources à gérer et des types d’identités (internes, partenaires, fournisseurs).

- Choix des protocoles d’authentification adaptés à chaque scénario d’accès et à la diversité des appareils.

- Mise en place d’un annuaire centralisé, combinant éventuellement solutions on-premise et cloud, pour garantir l’unicité des données.

- Automatisation progressive des workflows de gestion des accès, avec intégration du SSO et des mécanismes MFA.

- Déploiement d’outils de supervision et de reporting pour assurer la conformité et détecter les anomalies.

Une gestion exemplaire des accès s’appuie sur une combinaison d’éléments techniques et humains. La documentation exhaustive, la formation des équipes et la sensibilisation à la sécurité font partie des conditions indispensables de succès. Par ailleurs, les processus doivent intégrer des métriques claires permettant de mesurer l’impact du système sur la productivité et la réduction des risques.

| Étape | Description | Bénéfices attendus |

|---|---|---|

| Identification des ressources | Cartographie des applications, serveurs et services nécessitant un contrôle d’accès | Meilleure visibilité, optimisation de la couverture des accès |

| Choix des protocoles | Définition des standards d’authentification adaptés aux besoins de l’entreprise | Interopérabilité renforcée, réduction des incompatibilités |

| Mise en place d’un annuaire centralisé | Consolidation des identités sur une plateforme unique hybrides on-premise/cloud | Unicité des données, simplification de la gestion |

| Automatisation des workflows | Implémentation du SSO et MFA, automatisation des processus de gestion des droits | Réduction des tâches manuelles, gain de temps et sécurité accrue |

| Supervision et reporting | Mise en place d’outils d’audit et de surveillance continus | Conformité assurée, détection proactive des anomalies |

Le pilotage efficace d’un IDP, qu’il s’agisse d’un fournisseur d’identité ou d’une plateforme interne de développement, est un facteur clé de réussite dans la transformation digitale. La démarche suppose une collaboration étroite entre les opérations IT, la sécurité et les équipes métiers, afin de traduire les besoins en solutions concrètes alignées sur les enjeux commerciaux.

Testez vos connaissances sur les IDP

Dans cette vidéo, découvrez de manière didactique la notion d’identité numérique, le rôle d’un fournisseur d’identité dans la sécurisation des accès, et les bénéfices de la gestion centralisée des identités pour les entreprises. Cette ressource est un complément utile pour mieux appréhender les fondations techniques et organisationnelles de l’IDP.

Les enjeux de sécurité informatique liés aux IDP et bonnes pratiques d’intégration

La sécurité informatique concentre l’essentiel des préoccupations autour des fournisseurs d’identité. L’IDP, par sa fonction cruciale de gestion des accès, est une cible potentielle et un vecteur de risques s’il est mal configuré ou administré. Une faille dans l’authentification, un protocole obsolète ou une mauvaise gouvernance peuvent mener à des compromissions graves de la confidentialité des données.

Pour éviter ces risques, plusieurs bonnes pratiques doivent être respectées. Il est impératif d’adopter des protocoles d’authentification robustes et à jour, de recourir systématiquement au single sign-on pour éviter les multiples points faibles, et de mettre en œuvre une authentification multifactorielle (MFA) adaptée au niveau de risque des accès. La confidentialité des données stockées dans l’IDP doit être garantie par des mesures de chiffrement et des politiques de contrôle d’accès strictes.

L’intégration d’un IDP dans une architecture plus vaste nécessite également une orchestration attentive, associant la gouvernance des identités et une supervision continue. L’automatisation des alertes et la capacité à réagir rapidement face aux anomalies font partie des aspects à maîtriser. Par ailleurs, la formation des utilisateurs et des administrateurs est un levier clé pour sécuriser le système, en évitant les erreurs humaines souvent à l’origine des incidents les plus graves.

Cette vigilance s’inscrit dans une logique d’amélioration continue. Les entreprises doivent régulièrement auditer leur infrastructure d’IDP, tester les mécanismes d’authentification et actualiser les règles en fonction des menaces émergentes et des évolutions technologiques. L’automatisation pilotée par des règles basées sur l’intelligence artificielle et l’analytique avancée commence à se déployer pour renforcer cette posture, maximisant ainsi le ROI de ces plateformes.

Cette ressource vidéo complète l’analyse en présentant les techniques modernes de gestion sécurisée des identités et des accès, avec un focus sur les outils et méthodes qui accompagnent l’intégration des fournisseurs d’identité en entreprise.

Qu’est-ce qu’un fournisseur d’identité (IDP) ?

Un fournisseur d’identité est un service qui gère la création, le stockage et l’authentification des identités numériques des utilisateurs pour sécuriser leurs accès aux ressources informatiques.

Comment un IDP améliore-t-il la sécurité informatique ?

L’IDP centralise et contrôle les accès en utilisant des protocoles d’authentification sécurisés, le single sign-on et l’authentification multifactorielle, réduisant les risques liés aux identifiants faibles ou compromis.

Quelle différence entre IDP et Internal Developer Platform ?

Le terme IDP peut désigner un fournisseur d’identité ou une Internal Developer Platform, cette dernière étant une infrastructure interne pour automatiser et standardiser les environnements de développement.

Est-il possible d’adopter une IDP pour une PME ?

Oui, les IDP peuvent être déployées de manière progressive et adaptées aux besoins des PME, apportant standardisation, sécurité et agilité sans nécessiter de lourds investissements.

Quels sont les protocoles d’authentification couramment utilisés par les IDP ?

Les protocoles fréquents incluent LDAP, SAML, OAuth, OpenID Connect, RADIUS, permettant la compatibilité entre diverses applications et plateformes.

Pour approfondir cette thématique et découvrir des exemples concrets d’implémentation, vous pouvez consulter les ressources suivantes : qu’est-ce qu’un fournisseur d’identité (IdP) et les avantages clés détaillés par des spécialistes en gestion d’identité. La maîtrise des IDP est un levier incontournable pour qui veut piloter efficacement la sécurité et la performance de ses systèmes d’information en 2026.